Selon le rapport de cybermalveillance.gouv.fr qui a été publié récemment, le spoofing occupe la 3ème place du classement des attaques dont sont le plus souvent victimes les entreprises.

L’hameçonnage, appelé également phishing, est la cybermenace la plus présente sur le net. Environ 23 % des entreprises en ont été victimes en 2019. Il y a ensuite le malware, qui consiste en l’attaque par intrusion de virus.

Découvrez dans cet article ce qu’est le spoofing, comment le repérer et comment lutter contre le spoofing.

Qu’est-ce que le spoofing ?

Le spoofing est tout simplement une usurpation d’identité effectuée par des hackers pour obtenir et utiliser les informations personnelles ou les données professionnelles d’autres personnes. Les cibles sont variées : un client potentiel pour une entreprise, un fournisseur, un particulier, etc.

Le spoofing a plusieurs objectifs, vu qu’il y a plusieurs façons d’exploiter les informations personnelles et l’identité de quelqu’un. Un hacker qui a réussi son spoofing peut par exemple obtenir des informations bancaires et les utiliser.

Le principe ressemble un peu au phishing, vu que le but est la récolte de données, mais il y a quand même une différence entre ces deux cybermenaces. Cette différence se situe au niveau de la technique utilisée. Un phishing est facile à éviter, car le processus mis en place n’est pas toujours efficace.

En fait, les hackers poussent leurs cibles à communiquer des données en faisant de l’hameçonnage. Ils vont proposer quelque chose comme un lien. Dès que les cibles mordent à l’hameçon en cliquant sur le lien et en le remplissant, leurs données sont récupérées.

Pour le spoofing, les méthodes sont plus complexes. Les hackers ne se limitent plus à une simple escroquerie qui vise à duper les cibles. Ils font le nécessaire pour tromper le réseau. La communication est en plus très bien réalisée. Il existe 3 sortes de spoofing que les hackers utilisent :

- L’e-mail spoofing

- Le spoofing IP

- Le smart spoofing

L’e-mail spoofing

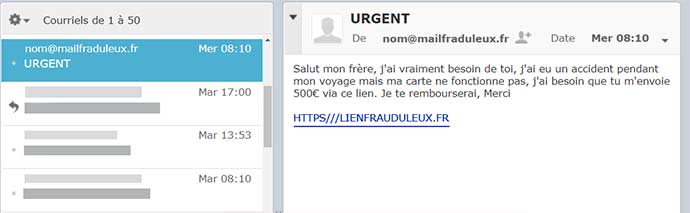

L’e-mail spoofing est la forme de spoofing la plus populaire chez les hackers. Cela s’explique par le fait que la communication par mail est devenue fréquente. C’est aussi une forme de communication plus pratique et professionnelle. La majorité des données confidentielles sont souvent accessibles par mail.

L’e-mail spoofing a déjà fait de nombreuses victimes. Une entreprise située à Mumbai a par exemple connu une attaque massive d’email spoofing en 2019.

Le principe de cette cyberattaque est simple. Le hacker va tout simplement envoyer un mail en usurpant l’identité d’une autre personne. Pour la société sise à Mumbai, par exemple, le pirate s’est fait passer pour un fournisseur.

Pourquoi les cibles tombent dans le piège ? En plus d’usurper l’identité d’un autre, le hacker va soigner son mail de manière à ne pas éveiller les soupçons de la cible. Certains utilisent même de fausses adresses e-mail sécurisées pour rassurer leurs victimes. Ils ajoutent juste un caractère pour tromper la vigilance de la personne visée.

Le spoofing IP

C’est une technique assez complexe, mais aussi très dangereuse. En fait, le spoofer ne va attaquer pas une personne, mais tout un réseau.

Il va envoyer plusieurs adresses IP à partir d’une seule qu’il a usurpée. Le problème, c’est que pour usurper l’adresse IP source, le hacker va lancer une attaque DDoS. Il ne sera donc pas détectable. Il pourra aussi brouiller les pistes.

L’usurpation d’identité : le smart spoofing

C’est une technique qui ressemble au spoofing IP. La différence, c’est que le hacker aura accès à des applications et autres services qui se trouvent sur un réseau.

Comment repérer un spoofing ?

Pour éviter un spoofing, il faut le détecter à l’avance. Pour ce faire, il faut être attentif aux signaux d’alerte.

S’il s’agit d’une usurpation d’adresse email, vérifiez l’identité qui se trouve entre le crochet <>. Il faut qu’il corresponde à l’adresse email.

Vérifiez aussi les caractères. Un « O » peut être remplacé par un zéro « 0 », de même pour un « I » qui est remplacé par un « i » alors que les autres lettres sont toutes en majuscules. En fait, l’idée, c’est de vérifier les fautes. Parfois la lettre « m » sera remplacée par « nn ».

De même pour les extensions de domaine qui sont peu utilisées que ça devrait être .com ou .fr.

Après, même si tout semble normal, vérifiez quand même l’objet et le contenu du mail. Suivez juste la logique et ne communiquez pas d’informations à des personnes que vous ne connaissez pas.

D’autres éléments peuvent aussi vous alerter, dont :

- Une pièce jointe comprenant des extensions HTML, EXE, etc.

- Les formules de salutations trop classiques dans un mail contenant une demande d’informations personnelles

- Une banque qui vous demande des données sensibles via les services de messagerie publique

- Etc.

Comment se protéger contre le spoofing ?

Pour éviter le spoofing, pensez à sécuriser vos noms de domaines en choisissant un prestataire informatique de confiance et de qualité. Il pourra vous proposer des noms de domaines identiques au vôtre et les sécuriser afin d’éviter un cybersquatting.

Avec un partenaire qualifié, vous pouvez aussi créer des adresses e-mails et profiter d’un système anti-spam et anti-virus efficace, qui vous permet par exemple d’autoriser uniquement les adresses e-mails connues à vous envoyer des e-mails.

Votre prestataire informatique pourra créer des protocoles d’authentification.

Outre ces différentes options, soyez méfiant. Voici quelques conseils efficaces pour lutter contre le spoofing :

- Faites attention aux pièces jointes étranges

- Changez régulièrement votre mot de passe

- Pensez à cacher votre adresse IP lors de vos connexions à internet

- Avant d’envoyer des informations personnelles, appelez celui qui les demande pour confirmer.

Félicitations ! Vous savez maintenant ce qu’est un spoofing et comment vous protéger. Vous voulez en connaître plus sur les attaques les plus souvent rencontrées sur le net, et surtout comment vous en protéger ? Consultez notre série d’articles à ce sujet dans la catégorie Cybersécurité.

Pour vous protéger contre le spoofing, commencez par créer une adresse e-mail avec anti-spam et anti-virus :